Урок 6. Защита устройств: компьютеры, смартфоны и планшеты

На прошлом уроке мы с вами разобрались во всех нюансах фишинга, научились его распознавать и противодействовать фишингу и другим видам мошенничества в Интернете, позволяющим завладеть вашими персональными данными.

На прошлом уроке мы с вами разобрались во всех нюансах фишинга, научились его распознавать и противодействовать фишингу и другим видам мошенничества в Интернете, позволяющим завладеть вашими персональными данными.

Однако если мошенникам люди дают информацию в известной степени добровольно, хотя и под воздействием психологического давления, то вирусы и вредоносные программы могут украсть наши данные, что называется, «без спросу», и мы можем этого даже не заметить.

Базовую информацию по этим темам мы изучили на предыдущих уроках курса, а сейчас будем изучать отдельные сегменты ранее изученных аспектов безопасности в Интернете более подробно.

Содержание:

- Обеспечение безопасности компьютеров и мобильных устройств

- Настройки безопасности и антивирусные программы

- Проверочный тест

Нам помогут разобраться в теме уже знакомые книги. Это книга «Искусство цифровой самозащиты» [Д. Артимович, 2023] и книга «Искусство быть невидимым» [К. Митник, 2019].

Обеспечение безопасности компьютеров и мобильных устройств

Давайте вкратце повторим то, что мы уже знаем, и далее будем расширять наши познания о том, как обеспечить безопасность технического устройства – компьютера, смартфона, планшета.

Безопасность устройств – правила и основные меры:

- Надежный уникальный пароль.

- Двухфакторная аутентификация.

- Биометрическая аутентификация (отпечаток пальца, Face ID) на мобильных устройствах.

- Надежный антивирус на компьютере.

- Антифишинговые программы.

- Использование брандмауэра.

- Использование менеджеров паролей.

- Последнее обновление операционной системы и программного обеспечения, которое позволяет ваше техническое устройство.

- Мониторинг и настройки уведомлений.

- Проверка подлинности сайтов.

- Разделение рабочих и личных данных.

- Регулярное резервное копирование данных.

- Настройки безопасности в соцсетях.

- Использование электронной подписи.

- Использование программных и аппаратных систем обнаружения и предотвращения вторжений IDS/IPS.

- Настройка антиспам-фильтров для защиты электронной почты.

- Шифрование диска.

- Шифрование файлов.

- Шифрование подписи.

- Шифрование облака.

- Использование токенов (аппаратных, цифровых).

Как видим, очень многое из этого мы уже изучили и разобрали. По мере прохождения курса и усложнения изучаемого материала подходит очередь новых более «продвинутых» тем, к которым мы сейчас и перейдем.

Безопасность смартфона

Начнем с безопасности смартфона. Итак, какие настройки безопасности мы еще не рассматривали? На современных мобильных устройствах предусмотрена биометрическая аутентификация (отпечаток пальца, Face ID), которую при желании можно подключить. Как найти?

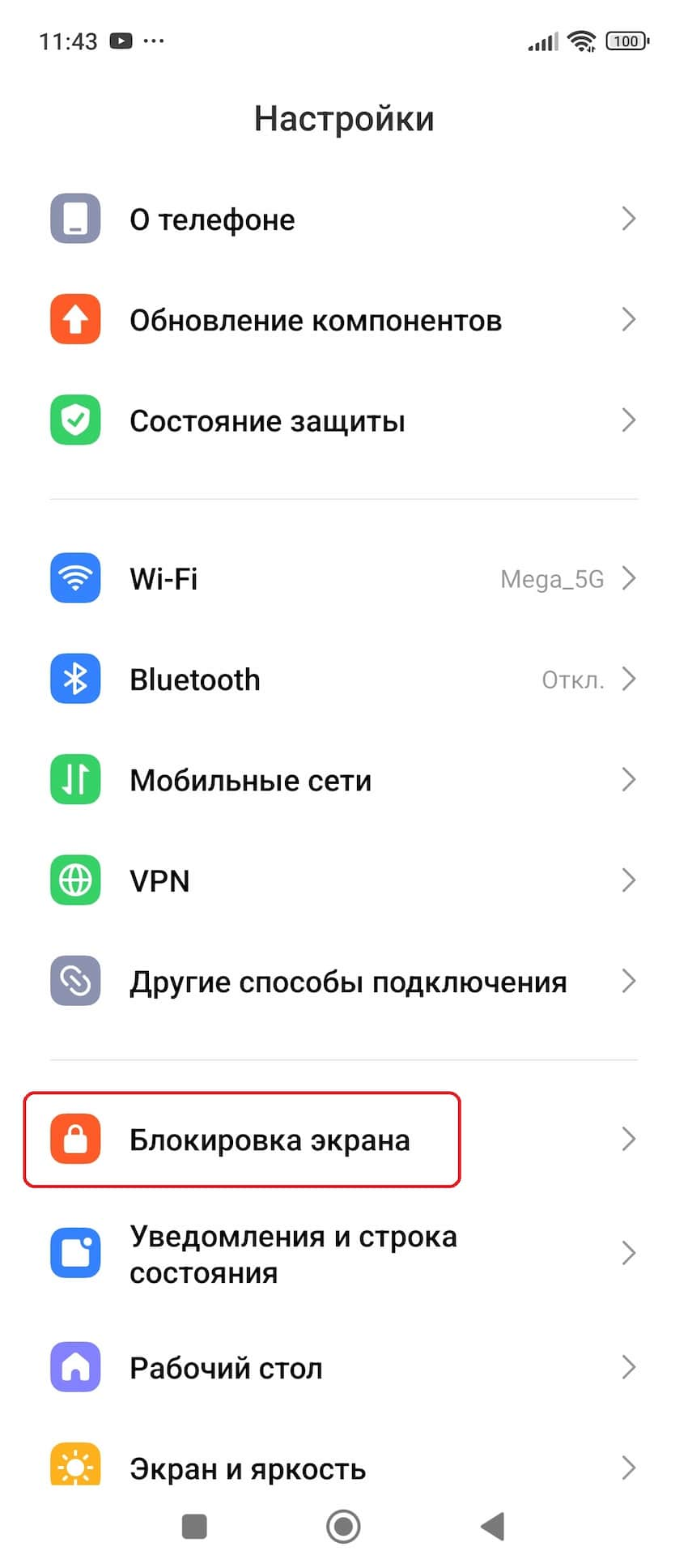

Сначала заходим в настройки смартфона (значок, похожий на шестеренку) и находим раздел «Блокировка экрана»:

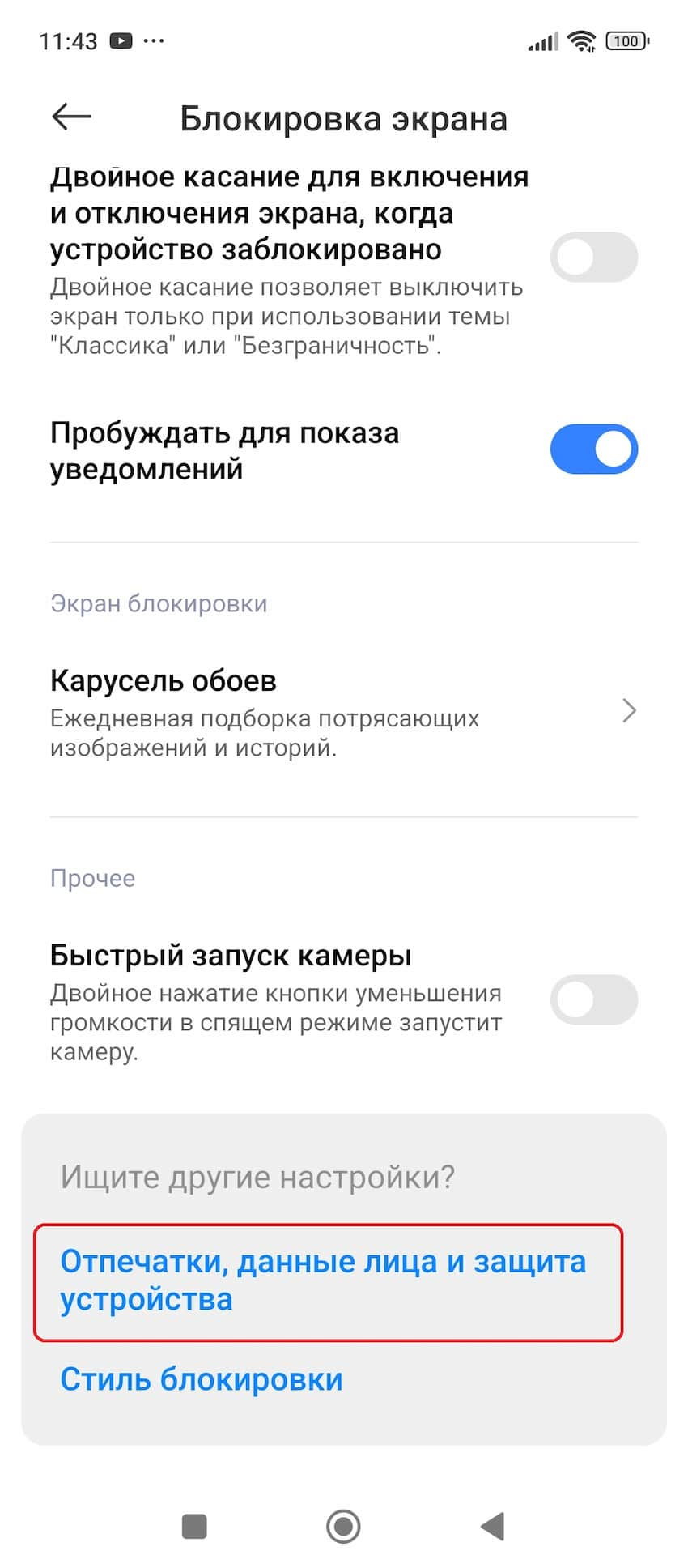

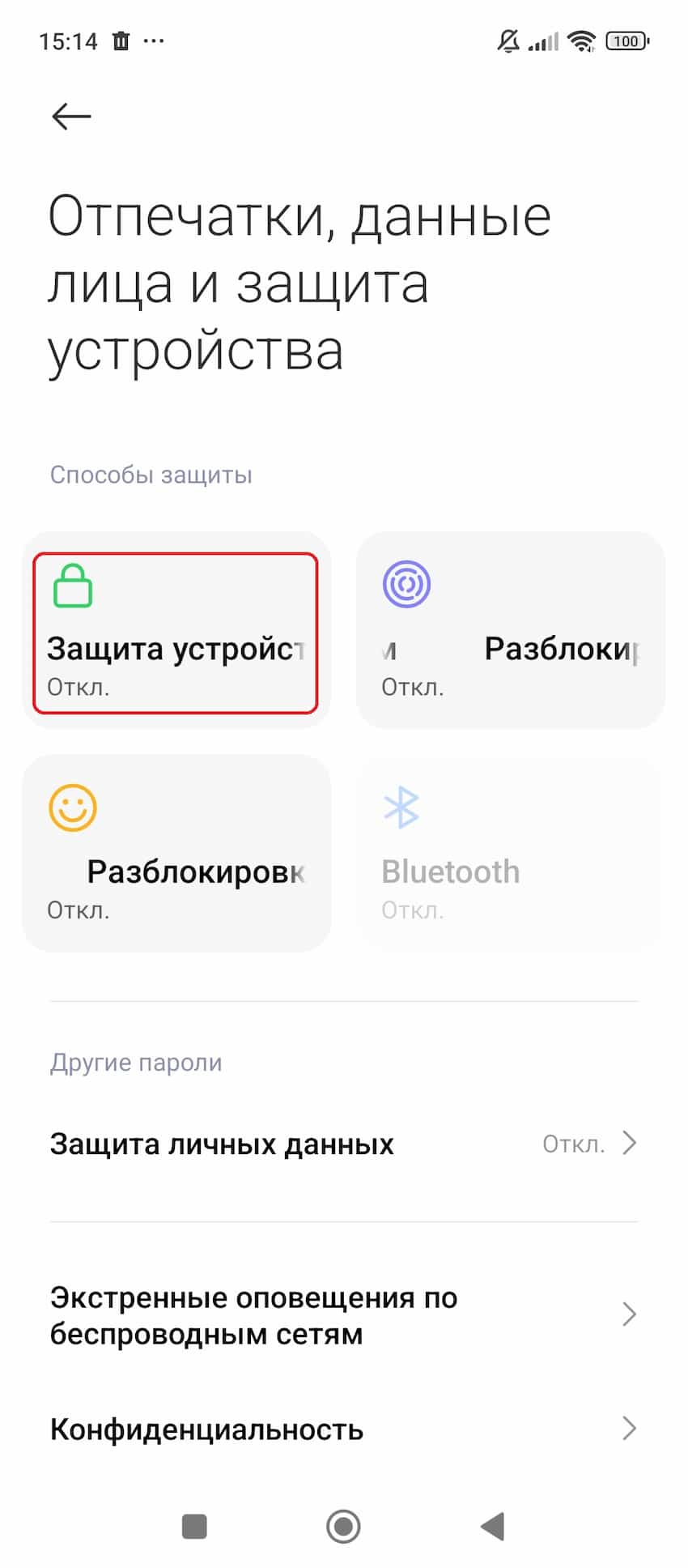

Прокручиваем немного вниз и находим раздел «Отпечатки, данные лица и защита устройства»:

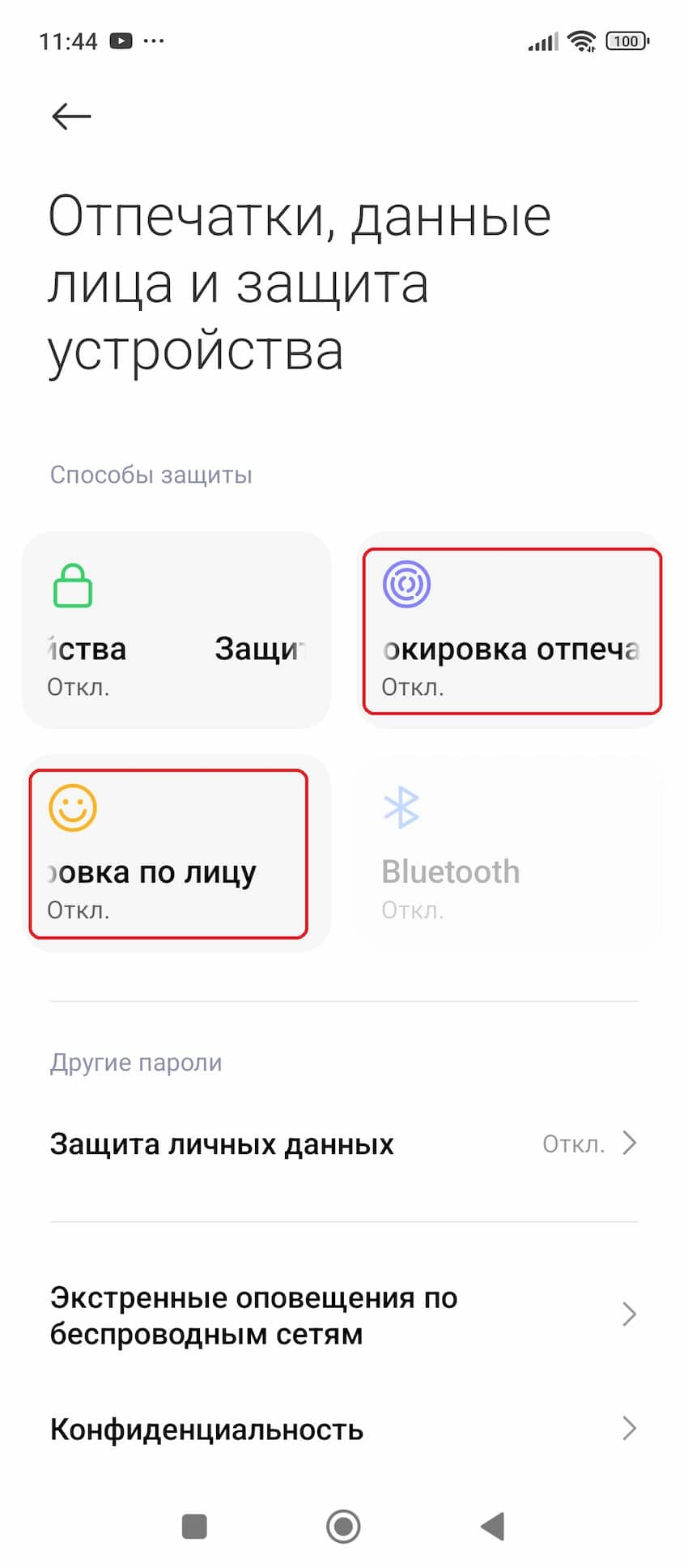

Там вы увидите разделы «Разблокировка по лицу» и «Разблокировка отпечатком»:

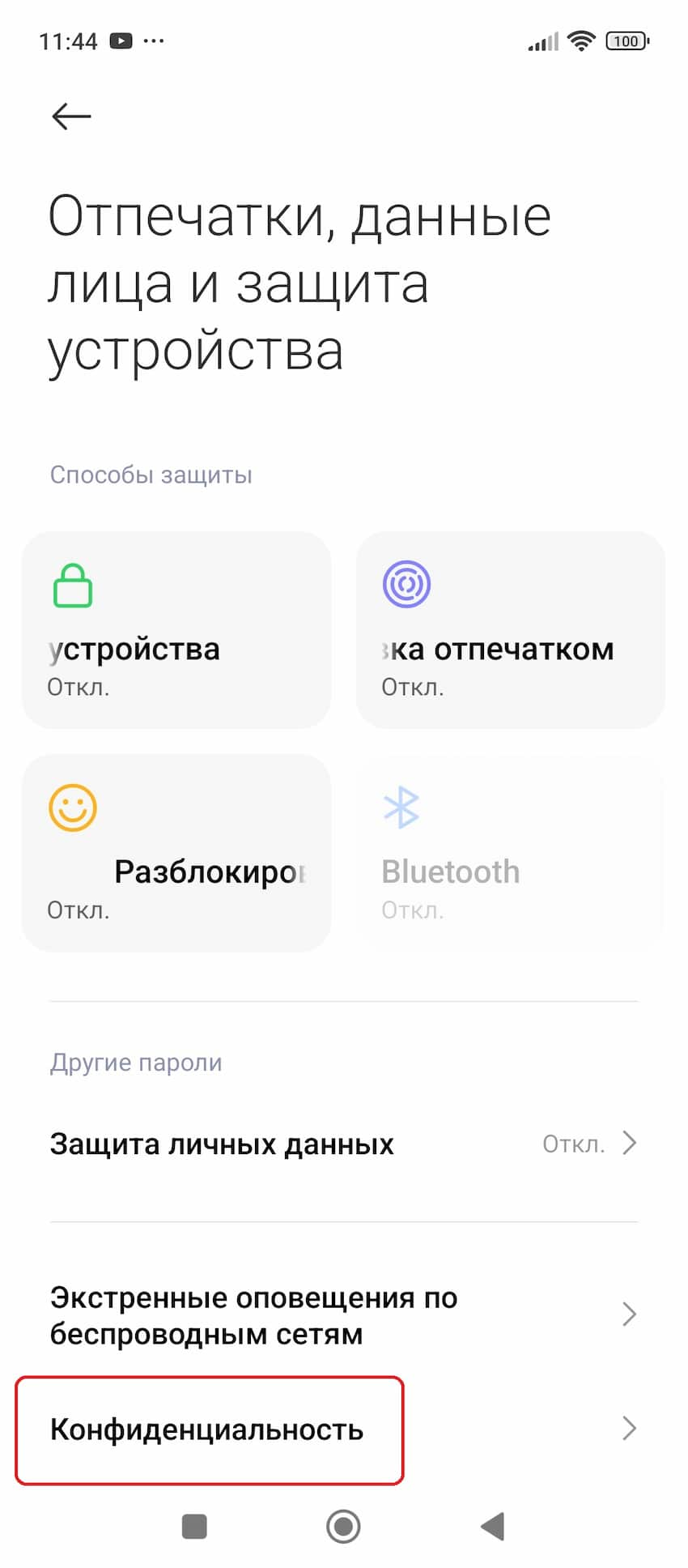

Можно настроить любую из этих опций, следуя инструкциям на телефоне. Чуть ниже на этой же страничке есть раздел «Конфиденциальность»:

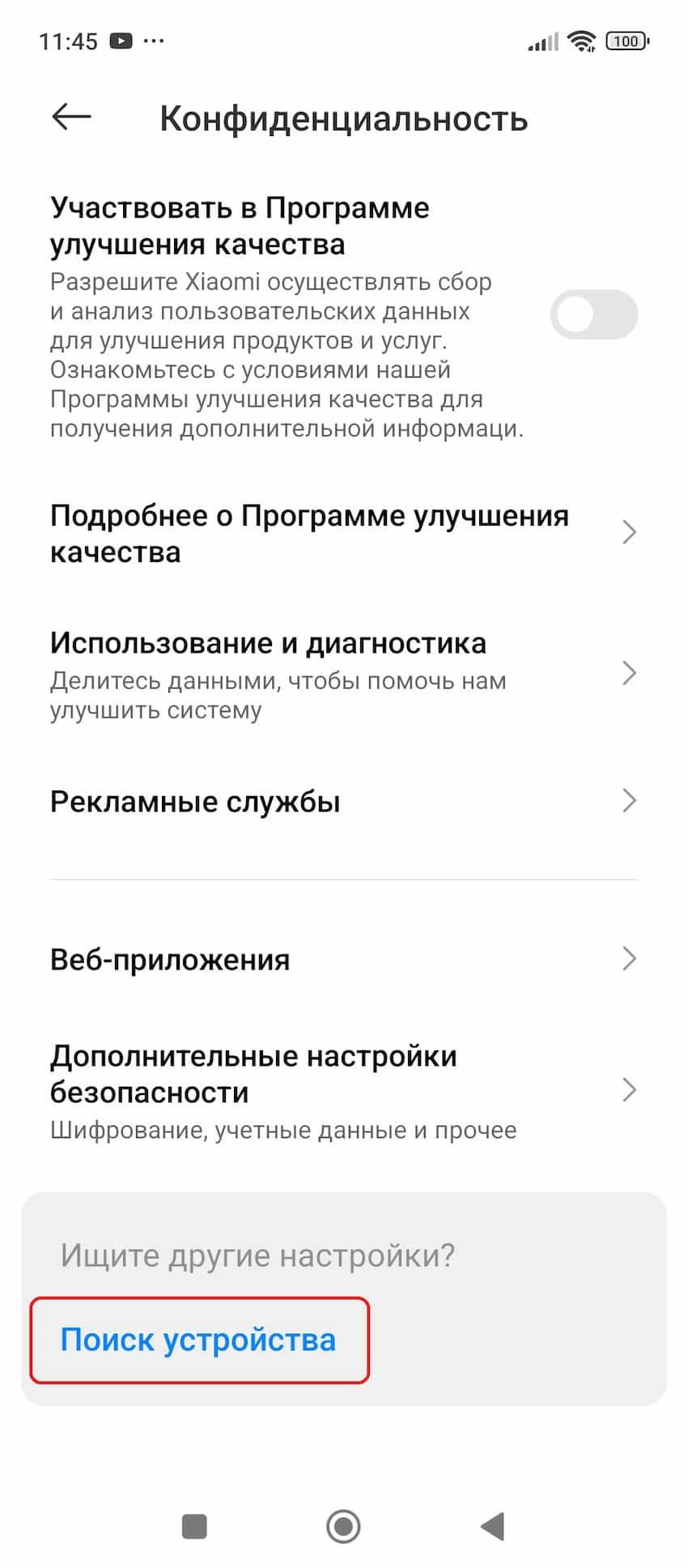

Если вы зайдете в этот раздел, то увидите опцию «Поиск устройства», подключив которую всегда сможете знать, где вы потеряли телефон и, если нет возможности его вернуть, у вас будет возможность выйти из всех аккаунтов и таким образом обеспечить безопасность своих данных:

В зависимости от модели мобильного устройства интерфейс может отличаться, однако общие принципы сохраняются, и, выполнив перечисленные шаги, вы можете обеспечить свою цифровую безопасность – планшет и смартфон будут защищены от несанкционированного физического доступа.

Компьютер и безопасность – использование токена

На прошлых уроках мы с вами узнали, что такое токен. Теперь будем учиться работать с токенами.

Напомним, что аппаратный токен – это техническое устройство, хранящее уникальный пароль или способное генерировать его по определенным правилам.

Рассмотрим этапы настройки и работы с токеном на примере токена YubiKey – он очень удобен, его можно носить в одной связке с ключами от квартиры или машины, и в этой серии можно найти модели с разными типами входного соединения (USB, microUSB):

Работа с аппаратным токеном:

- Покупка – приобретайте токен только от авторизованного продавца.

- Совместимость – убедитесь, что токен совместим с вашим устройством.

- Установка необходимых приложений – скачайте и установите YubiKey Manager с официального сайта Yubico.

- Установка YubiKey Authenticator (при необходимости) – для генерации одноразовых паролей (OTP) скачайте и установите YubiKey Authenticator.

- Вставьте YubiKey в USB-порт своего компьютера.

- Откройте YubiKey Manager и убедитесь, что ваше устройство распознано.

- В YubiKey Manager выберите Applications > FIDO2 и установите новый PIN-код.

Далее можно настроить двухфакторную аутентификацию для учетных записей. Рассмотрим примеры для наиболее популярных сервисов.

Google Account:

- Зайдите в настройки безопасности своей учетной записи Google Account Security.

- В разделе «Вход в аккаунт» выберите «Двухэтапная аутентификация» и следуйте инструкциям для добавления YubiKey.

Microsoft Account:

- Перейдите в раздел безопасности своей учетной записи Microsoft Account Security.

- В разделе «Дополнительные параметры безопасности» выберите «Настроить аппаратный токен безопасности» и следуйте инструкциям.

Далее вам останется проверить, как работает токен:

- Выйдите из своей учетной записи и снова войдите, используя YubiKey для двухфакторной аутентификации.

- Подключите YubiKey и, когда будет запрос, прикоснитесь к металлическому сенсору на токене.

Если система предложит вам настроить резервные коды на случай, если вы потеряете доступ к YubiKey, обязательно сделайте это. Сохраните их в надежном месте. Прочие аппаратные токены работают по сходным принципам.

Теперь давайте посмотрим, как настроить цифровой токен.

Цифровые токены широко применяются для двухфакторной аутентификации (2FA), предоставляя дополнительный уровень безопасности при входе в систему. Рассмотрим работу с цифровым токеном на примере Google Authenticator.

Работа с цифровым токеном:

- Установка приложения – перейдите в Google Play или App Store и скачайте Google Authenticator (либо другой цифровой токен).

- Выбор учетной записи – откройте настройки безопасности учетной записи, для которой вы хотите настроить двухфакторную аутентификацию.

- Настройка двухфакторной аутентификации – настройках безопасности найдите раздел, посвященный двухфакторной аутентификации. Выберите опцию для добавления нового метода двухфакторной аутентификации.

- Связывание учетной записи с Google Authenticator – следуя инструкциям на сайте учетной записи, сгенерируйте QR-код или получите секретный ключ для настройки двухфакторной аутентификации.

- Настройка Google Authenticator – откройте приложение Google Authenticator на своем устройстве, нажмите на значок плюс (+) для добавления нового аккаунта, выберите «Сканировать QR-код» или «Ввести предоставленный ключ вручную».

- Сканирование QR-кода или ввод ключа – если вы выбрали сканирование QR-кода, направьте камеру устройства на QR-код, отображаемый на экране вашего компьютера. Если вы выбрали ввод ключа вручную, введите секретный ключ, предоставленный на сайте учетной записи, и выберите название для учетной записи.

- Подтверждение и завершение настройки – после настройки учетной записи в Google Authenticator приложение начнет генерировать одноразовые коды для вашей учетной записи. Введите одноразовый код, сгенерированный Google Authenticator, на сайте своей учетной записи для завершения настройки двухфакторной аутентификации.

- Создание резервных копий и дополнительных мер безопасности – большинство сервисов предоставляют резервные коды, которые можно использовать, если вы потеряете доступ к своему токену. Сохраните эти коды в безопасном месте.

- Добавление второго токена – для дополнительной безопасности вы можете настроить второй цифровой токен (допустим, Authy), который позволяет синхронизировать коды на нескольких устройствах.

Настройка цифрового токена значительно повышает безопасность ваших учетных записей, добавляя дополнительный уровень защиты. Следуя этим шагам, вы сможете настроить двухфакторную аутентификацию для своих учетных записей и защитить данные от несанкционированного доступа.

Шифрование

Еще одна возможность обеспечить безопасность устройства – это шифрование. В этом случае злоумышленник, сумевший обойти логины, пароли и прочие меры и включить ваше устройство, не сможет получить данные, потому что вы предусмотрительно зашифруете диск, на котором хранятся данные.

Кроме того, можно зашифровать отдельные области данных: файлы, подписи, облачные данные. Давайте систематизируем наши знания, что именно можно зашифровать на ваших устройствах, и заодно дадим рекомендации, какие сервисы и программы можно для этого использовать. Отдадим предпочтение наиболее популярным вариантам, для освоения которых хватит навыков обычного пользователя.

Сервисы и инструменты шифрования:

- Шифрование диска – с помощью BitLocker для Windows, FileVault для macOS, VeraCrypt для Windows и macOS, LUKS для Linux.

- Шифрование файлов – с помощью Picocrypt или Kryptor.

- Шифрование подписи – с помощью Kryptor.

- Шифрование облака – с помощью Cryptomator.

Расширенные технические знания можно получить, изучив довольно толковый обзор «Инструменты для шифрования» [Privacy Guides, 2023]. А мы в контексте задач нашего курса расскажем, как зашифровать доступ к диску на компьютере на примере некоторых из рекомендованных нами инструментов.

Шифрование диска с помощью BitLocker для Windows:

- Проверка требований – убедитесь, что ваш компьютер поддерживает BitLocker. Ваш компьютер должен иметь TPM (Trusted Platform Module) версии 1.2 или выше. Если TPM отсутствует, BitLocker можно настроить с использованием USB-флешки для хранения ключа шифрования.

- Открытие BitLocker – перейдите в «Панель управления» > «Система и безопасность» > «BitLocker Drive Encryption».

- Выбор диска для шифрования – нажмите «Включить BitLocker» рядом с диском, который хотите зашифровать.

- Настройка способа разблокировки – выберите способ разблокировки (использовать пароль или смарт-карту). Если ваш компьютер не имеет TPM, вы можете настроить BitLocker для использования USB-флешки.

- Сохранение ключа восстановления – вы можете сохранить его в учетной записи Microsoft, на USB-накопителе, в файле или распечатать его.

- Выбор метода шифрования – выберите между шифрованием всего диска (для новых устройств) или только использованного пространства (для уже используемых устройств).

- Выбор режима шифрования – новый режим (лучше для жестких дисков) или совместимый режим (лучше для съемных дисков, которые могут использоваться с более старыми версиями Windows).

- Запуск шифрования – нажмите «Начать шифрование» и дождитесь завершения процесса.

- Проверка состояния шифрования – вы можете проверить состояние шифрования, вернувшись в «BitLocker Drive Encryption» в «Панели управления».

- Разблокировка диска при загрузке – в зависимости от выбранного метода разблокировки, введите пароль или вставьте смарт-карту/USB-флешку при загрузке компьютера.

Шифрование диска с помощью FileVault для macOS:

- Проверка требований – убедитесь, что ваш Mac поддерживает FileVault.

- Открытие настроек FileVault – перейдите в «Системные настройки» > «Безопасность и конфиденциальность» > вкладка «FileVault».

- Включение FileVault – нажмите «Включить FileVault».

- Настройка способа разблокировки – выберите учетные записи пользователей, которые будут иметь право разблокировать диск. Если у вас несколько пользователей на компьютере, каждому из них нужно будет ввести свой пароль для включения FileVault.

- Сохранение ключа восстановления – выберите, как вы хотите сохранить ключ восстановления. Например, в учетной записи iCloud или локально. Если вы выберете локальное сохранение, обязательно запишите ключ и храните его в безопасном месте.

- Запуск шифрования – нажмите «Продолжить», чтобы начать процесс шифрования. Процесс может занять некоторое время, в зависимости от объема данных на диске.

- Проверка состояния шифрования – вы можете проверить состояние шифрования, вернувшись в «Системные настройки» > «Безопасность и конфиденциальность» > вкладка «FileVault».

- Разблокировка диска при загрузке – при включении Mac вам будет предложено ввести пароль пользователя для разблокировки зашифрованного диска.

Шифрование диска с помощью LUKS для Linux:

- Установка утилиты cryptsetup – на большинстве дистрибутивов Linux вам потребуется установить утилиту cryptsetup, которая используется для управления LUKS шифрованием.

- Определите диск, который хотите зашифровать – используйте команду lsblk для отображения списка дисков и разделов.

- Убедитесь, что на диске нет важных данных – шифрование удалит все данные на диске, поэтому создайте резервную копию важных данных.

- Создание раздела – используйте fdisk, gdisk или любую другую утилиту для создания нового раздела на диске.

- Форматирование раздела – отформатируйте новый раздел, чтобы очистить его.

- Инициализация LUKS на разделе – используйте команду cryptsetup для инициализации LUKS на разделе. Подтвердите действие, набрав YES, и введите пароль для шифрования.

- Открытие LUKS-раздела – используйте команду cryptsetup для открытия LUKS-раздела. Это создаст устройство с именем, которое вы укажете (например, luksencrypted). Введите пароль для шифрования.

- Форматирование зашифрованного раздела – отформатируйте зашифрованный раздел, чтобы использовать его для хранения данных.

- Монтирование зашифрованного раздела – создайте директорию для монтирования зашифрованного раздела. Смонтируйте зашифрованный раздел в созданную директорию.

- Проверка доступа – проверьте, что вы можете записывать данные на зашифрованный раздел.

- Отключение и закрытие зашифрованного раздела – размонтируйте зашифрованный раздел и закройте LUKS-раздел.

- Доступ к данным – для доступа к данным вам нужно будет открывать раздел с помощью cryptsetup luksOpen, монтировать его и вводить пароль.

Уточним, что монтирование в Linux – это системный процесс, подготавливающий раздел носителя информации к использованию операционной системой.

Настройки безопасности и антивирусные программы

Вы уже многое знаете про настройки безопасности, антивирусные программы и важность своевременного обновления программного обеспечения. Сейчас мы подскажем, где искать основные настройки безопасности в компьютере и как получить последнее обновление на мобильном устройстве.

Настройки операционной системы для Windows:

- Обновления Windows – включите автоматическое обновление (Настройки > Обновление и безопасность > Центр обновления Windows).

- Windows Defender – активируйте встроенный антивирус и брандмауэр (Настройки > Обновление и безопасность > Безопасность Windows).

- Контроль учетных записей или User Account Control (UAC) – оставьте UAC включенным, чтобы предотвращать несанкционированные изменения (Панель управления > Учетные записи пользователей > Изменение параметров контроля учетных записей).

Настройки операционной системы для macOS:

- Обновления macOS – включите автоматическое обновление (Системные настройки > Обновление ПО).

- FileVault – активируйте шифрование диска (Системные настройки > Защита и безопасность > FileVault).

- Брандмауэр – включите встроенный брандмауэр (Системные настройки > Защита и безопасность > Брандмауэр).

Настройки операционной системы для Linux:

- Обновления – регулярно обновляйте систему и приложения через менеджер пакетов.

- UFW (Uncomplicated Firewall или «Простой межсетевой экран») – включите и настройте брандмауэр (sudo ufw enable).

- SELinux/AppArmor – активируйте и настройте системы контроля доступа (в зависимости от дистрибутива).

Что такое бранмауэр, он же фаерволл, вы уже знаете из прошлых уроков. Поэтому поясним только новые встретившиеся нам понятия:

- Менеджер пакетов – это комплекс программного обеспечения в Linux, которое выполняет установку, настройку, удаление, а также обновление как отдельных пакетов (программ), так и полностью всей системы.

- Дистрибутив – это комплект программного обеспечения, включающий файлы, архивы и другие необходимые компоненты для работы. Основная задача дистрибутива – предоставить пользователю готовую к работе программу, установку которой можно произвести без особых трудностей.

- SELinux (Security Enhanced Linux) – это модуль безопасности Linux, встроенный в Linux.

- AppArmor – программный инструмент упреждающей защиты.

Глубоко вникать в суть необязательно – мы привели полное написание латиницей исключительно для того, чтобы вам было проще найти эти настройки. SELinux и AppArmor имеют отчасти сходный функционал, взаимно дополняющий друг друга.

Если хотите разобраться глубоко, можем посоветовать статью «AppArmor и SELinux: Всестороннее сравнение», которая пополнит ваш багаж знаний сведениями, выходящими за рамки нашего курса для рядовых пользователей Сети [cryptoparty, 2023]. А мы продолжим изучать настройки безопасности.

Настройки браузера:

- Блокировщики рекламы – установите расширения для блокировки рекламы и трекеров. Самый простой и универсальный вариант – это uBlock Origin, который подходит для Safari (Beta), Chrome, Chromium, Edge, Firefox, Opera, Яндекс. Браузер и Vivaldi.

- Расширение HTTPS Everywhere – установите расширение, которое заставляет сайты использовать HTTPS для безопасного соединения. Расширение HTTPS Everywhere корректно работает в браузерах Google Chrome, Mozilla Firefox, Opera, Microsoft Edge, Brave, Яндекс.Браузер и Vivaldi.

Настройки iOS:

- Автоматические обновления – включите автоматическое обновление iOS и приложений (Настройки > Основные > Обновление ПО).

- Face ID/Touch ID – Используйте биометрическую аутентификацию для разблокировки устройства.

- Найти iPhone – активируйте функцию поиска устройства (Настройки > iCloud > Найти iPhone).

Настройки Android:

- Автоматические обновления – включите автоматическое обновление системы и приложений (Настройки > Система > Обновления).

- Google Play Protect – включите встроенную защиту от вредоносного ПО (Google Play Store > Меню > Play Protect).

- Блокировка экрана – настройте PIN-код или биометрическую аутентификацию для разблокировки устройства.

Как настроить биометрическую аутентификацию, мы уже разобрались. PIN-код можно настроить в том же разделе, пройдя путь «Настройки» – «Блокировка экрана» – «Отпечатки, данные лица и защита устройства» и найдя раздел «Защита устройства»:

После того, как вы зададите PIN-код, надпись «Откл» сменится на надпись «Вкл».

Теперь несколько слов про наиболее популярные антивирусные программы, которые обязательны для реализации любой выбранной стратегии «компьютер и безопасность». Если в операционных системах мобильных устройств всегда есть встроенный антивирус, компьютерам нужна дополнительная защита.

Конечно, можно поставить антивирус и на смартфон, но тут не все однозначно, и есть разные мнения относительно того, «Почему не надо устанавливать антивирус на телефон: он может быть опаснее вируса» [А. Сутягин, 2022]. При этом все антивирусы, о которых пойдет речь далее, имеют версии для Windows, macOS, Android и iOS.

Популярные антивирусные программы:

| | Norton Security – обеспечивает защиту от вирусов, шпионского ПО и других угроз, включает встроенный брандмауэр и анонимайзер. |

| | Bitdefender – предлагает комплексную защиту, включая антивирус, антифишинг, защиту веб-камеры и встроенный анонимайзер. |

| | Kaspersky – предлагает защиту от вирусов, шпионского ПО, фишинга и включает инструменты для родительского контроля.< |

| | McAfee – включает антивирус, брандмауэр, защиту веб-камеры и менеджер паролей. |

| | Avast – бесплатный антивирус с функциями защиты от вредоносного ПО, фишинга и включает инструменты для настройки системы. |

Как выбрать? Во-первых, помните, что на одно устройство нельзя ставить два антивируса, поэтому нужно сделать один-единственный выбор. Во-вторых, определите свои потребности и бюджет. Бесплатные антивирусные программы (например, Avast) предлагают базовую защиту, тогда как платные версии обеспечивают расширенные функции.

Если вы не ходите в DarkNet, не слишком распространяетесь в публичной плоскости о своем материальном положении и не раздражаете власть и спецслужбы своей политической позицией, вы вряд ли станете настолько желанной мишенью для взлома аккаунтов и хищения личных данных, чтобы на вас тратили огромные ресурсы и задействовали супердорогое и сложное в работе шпионское программное обеспечение. Поэтому бесплатный Avast вполне обеспечит безопасность компьютерного устройства среднестатистического пользователя.

На что еще ориентироваться при выборе антивируса? Давайте посмотрим.

Как выбрать антивирус:

- Системные ресурсы – выберите антивирус, который не перегружает систему и не замедляет ее работу.

- Удобство использования – проверьте, насколько удобен интерфейс программы и каковы возможности настройки различных параметров.

- Совместимость – убедитесь, что антивирус совместим с вашей операционной системой и другими установленными программами.

- Обзоры и рейтинги – ознакомьтесь с обзорами и рейтингами на специализированных сайтах, таких как AV-Test и AV-Comparatives.

Рекомендации по использованию антивирусного ПО:

- Регулярное сканирование – настройте антивирус для регулярного сканирования системы на наличие угроз.

- Обновления – обеспечьте регулярное обновление антивирусных баз данных.

- Реальное время – включите защиту в реальном времени, чтобы обнаруживать и блокировать угрозы по мере их появления.

- Брандмауэр, он же файрволл – если антивирус включает встроенный брандмауэр, настройте его для мониторинга и контроля сетевого трафика.

И в заключение несколько слов об обновлении программного обеспечения. Вы уже знаете, как важно обновлять его вовремя, поэтому давайте систематизируем ранее полученные знания.

Зачем обновлять ПО:

- Защита от уязвимостей – программное обеспечение, особенно операционные системы и широко используемые приложения (браузеры, антивирусные программы), постоянно подвергается анализу и тестированию на наличие уязвимостей. Производители выпускают обновления, чтобы закрывать обнаруженные уязвимости. Необновленные программы могут стать лакомыми кусочками для киберпреступников, которые могут использовать уязвимости для взлома системы или кражи данных.

- Улучшение производительности и функциональности – обновления включают исправления ошибок, улучшение производительности и добавление новых функций. Регулярные обновления позволяют вашему устройству работать более стабильно и эффективно, а новые функции могут улучшить ваш опыт использования программ и сервисов.

- Совместимость – новые версии программного обеспечения и операционных систем часто включают улучшенную совместимость с новым оборудованием и другими программами. Это особенно важно для пользователей, которые часто обновляют свое оборудование или используют новые технологии.

- Защита от новых угроз – киберугрозы постоянно эволюционируют, и разработчики обновленного программного обеспечения интегрируют новейшие методы защиты. Обновления помогают сохранять защиту на актуальном уровне и защищать от новых угроз, которые могут быть неизвестными на момент выпуска предыдущей версии.

- Соблюдение стандартов и нормативных требований – в некоторых случаях, особенно для организаций и бизнеса, соблюдение нормативных требований требует регулярного обновления программного обеспечения для обеспечения безопасности и конфиденциальности данных.

Рекомендации по обновлениям программного обеспечения:

- Автоматические обновления – включите автоматические обновления для операционных систем и приложений, где это возможно. Это обеспечит, что ваше ПО будет обновляться без вашего активного участия.

- Регулярные проверки – периодически проверяйте наличие обновлений для всех установленных программ, особенно для тех, которые не поддерживают автоматические обновления.

- Безопасные источники – скачивайте обновления только с официальных сайтов разработчиков или через встроенные механизмы обновления программного обеспечения (App Store, Google Play, официальные сайты разработчиков ПО).

- Резервное копирование – перед выполнением значительных обновлений рекомендуется делать резервные копии ваших данных, чтобы избежать потери информации в случае проблем с обновлением.

Соблюдение этих простых рекомендаций поможет вам сохранить безопасность, производительность и функциональность своих компьютеров и мобильных устройств, и защитить их от современных киберугроз.

Есть ли случаи, когда не нужно обновлять программное обеспечение? Да, если ваш компьютер или мобильное устройство по своим техническим характеристикам не отвечает требованиям для инсталляции новой версии программы.

Проще говоря, прежде чем что-то обновлять на старом компьютере или телефоне, убедитесь, что параметры системы устройства соответствуют требованиям, которые предъявляют разработчики для корректной работы новой версии программы.

Итак, на этом уроке мы разобрались, как обеспечить безопасность при работе с компьютером и мобильными устройствами, изучить настройки безопасности, антивирусные программы, и понять, всегда ли нужно обновлять программное обеспечение.

Далее вас снова ждет проверочный тест и новая тема – безопасные онлайн-покупки.

Проверьте свои знания

Если вы хотите проверить свои знания по теме данного урока, можете пройти небольшой тест, состоящий из нескольких вопросов. В каждом вопросе правильным может быть только один вариант. После выбора вами одного из вариантов система автоматически переходит к следующему вопросу. На получаемые вами баллы влияет правильность ваших ответов и затраченное на прохождение время. Обратите внимание, что вопросы каждый раз разные, а варианты перемешиваются.

Далее мы будем разбираться, как безопасно совершать покупки в Интернете.

Ольга Обломова

Ольга Обломова